Cross-Cloud Interconnect è un prodotto che ti aiuta a stabilire una connettività dedicata a elevata larghezza di banda tra Cloud de Confiance by S3NS e un altro provider di servizi cloud.

Quando acquisti Cross-Cloud Interconnect, Google esegue il provisioning di una connessione fisica dedicata tra la rete Google e quella di un altro provider di servizi cloud. Puoi utilizzare questa connessione per eseguire il peering della tua rete Virtual Private Cloud (VPC) Google con la tua rete ospitata da un provider di servizi cloud supportato.

Google supporta la connessione fino al punto in cui raggiunge la rete dell'altro tuo provider di servizi cloud. Google non garantisce l'uptime da parte dell'altro provider di servizi cloud e non può creare un ticket di assistenza per conto tuo. Con la tua autorizzazione, l'assistenza clienti Google Cloud può comunicare direttamente con il team di assistenza dell'altro tuo cloud provider per velocizzare la risoluzione dei problemi. Tuttavia, devi avere un ticket di assistenza aperto con l'altro provider.

Cross-Cloud Interconnect ti aiuta a evitare alcuni dei problemi comuni associati alla configurazione multi-cloud, come descritto nella sezione seguente.

Vantaggi

Questa sezione descrive i vantaggi del multi-cloud in generale e di Cross-Cloud Interconnect in particolare.

Strategia multi-cloud integrata

Cross-Cloud Interconnect supporta l'adozione di una strategia multi-cloud integrata. L'adozione di un'architettura multi-cloud consente di:

Evitare di essere vincolato a un singolo fornitore.

Archiviare i dati in un cloud e ospitare la logica di business in un altro.

Evitare tempi di inattività se un cloud ha un'interruzione.

Utilizzare un secondo cloud per il ripristino di emergenza.

Massimizzare gli insight aziendali analizzando i dati in più cloud.

Complessità ridotta

Senza Cross-Cloud Interconnect, le opzioni per la configurazione della connettività sono limitate e tutte sono relativamente complesse.

Un'opzione consiste nel eseguire il deployment del tuo router in una struttura di colocation e poi connetterlo alle reti dei tuoi provider di servizi cloud. In generale, questo approccio può essere costoso e richiedere molto tempo.

Un'altra opzione consiste nel stipulare un contratto con una terza parte per stabilire la connettività. Tuttavia, può essere complicato selezionare un fornitore o potenzialmente più fornitori e poi negoziare uno o più contratti. Quando utilizzi questo approccio, devi anche investire tempo per conoscere i sistemi specifici dei tuoi fornitori.

Quando utilizzi Cross-Cloud Interconnect, non devi eseguire il deployment del tuo hardware ed elimini la necessità di collaborare con terze parti.

Trasferimento dati site-to-site

Puoi utilizzare Cross-Cloud Interconnect come parte di una strategia di trasferimento dati site-to-site. Il trasferimento dati site-to-site è una funzionalità di Network Connectivity Center (NCC) che consente di utilizzare la rete Google come rete WAN (wide area network).

Con questa funzionalità, puoi connettere le tue reti esterne a Cloud de Confiance utilizzando le risorse di connettività supportate. Quindi, associa ogni risorsa di connettività a uno spoke NCC e abilita gli spoke per il trasferimento dati site-to-site. A questo punto, puoi eseguire il trasferimento dati tra i siti.

Puoi utilizzare questa funzionalità per:

Connettere le reti cloud:supponiamo che tu abbia una rete ospitata da Microsoft Azure e un'altra ospitata da Amazon Web Services (AWS). In questo scenario, puoi stabilire una coppia di connessioni Cross-Cloud Interconnect per raggiungere la rete Azure e un'altra per raggiungere la rete AWS. Dopo aver configurato gli spoke NCC, puoi utilizzare la rete Google per trasferire dati tra le reti Azure e AWS.

Connettere una rete on-premise ad altri cloud:supponiamo che tu abbia la configurazione descritta nel punto precedente, ma anche uffici a New York e Sydney. In questo scenario, puoi stabilire la connettività ai tuoi uffici utilizzando risorse come i collegamenti VLAN Dedicated Interconnect o i tunnel Cloud VPN (VPN ad alta disponibilità affidabilità). Dopo aver creato gli spoke, puoi utilizzare la rete Google per trasferire dati tra uno dei tuoi uffici e le reti Azure e AWS.

Il trasferimento dati site-to-site è supportato solo in determinate località.

Crittografia

Cross-Cloud Interconnect supporta la crittografia MACsec per Cloud Interconnect per una maggiore sicurezza. Puoi utilizzare MACsec per Cloud Interconnect per proteggere il traffico nelle connessioni Cross-Cloud Interconnect. Per ulteriori informazioni, consulta la panoramica di MACsec per Cloud Interconnect .

Provider di servizi cloud supportati

Google supporta i seguenti provider di servizi cloud per l'utilizzo con Cross-Cloud Interconnect:

Amazon Web Services (AWS)

Microsoft Azure

Oracle Cloud Infrastructure (OCI)

Alibaba Cloud

Cross-Cloud Interconnect e questa documentazione si riferiscono a questi provider di servizi cloud come provider di servizi cloud remoto o cloud remoto.

Confronto con Partner Cross-Cloud Interconnect per OCI

Mentre Cross-Cloud Interconnect ti consente di attivare la connettività dedicata tra Cloud de Confiance e OCI, Partner Cross-Cloud Interconnect per OCI ti consente di connettere privatamente qualsiasi risorsa Cloud de Confiance e OCI nelle località accoppiate disponibili. Utilizza la tabella seguente per scegliere l'opzione più adatta alle tue esigenze:

| Funzionalità | Cross-Cloud Interconnect | Partner Cross-Cloud Interconnect per OCI |

|---|---|---|

| Tenant |

Le connessioni sono di tua proprietà e non possono essere condivise tra le organizzazioni. |

Cloud de Confiance e OCI sono proprietari delle porte; le connessioni possono essere utilizzate da più clienti. |

| Velocità supportate |

10 Gbps, 100 Gbps, 400 Gbps. |

1 Gbps, 2 Gbps, 5 Gbps, 10 Gbps, 20 Gbps, 50 Gbps. |

| Costo |

Paghi le porte e i collegamenti in entrambi i cloud e il trasferimento di dati in uscita per il traffico in uscita Cloud de Confiance. |

Paghi i collegamenti partner e i circuiti virtuali OCI. Cloud de Confiance Non sono previsti costi per il trasferimento di dati. |

| Prestazioni |

Latenza ottimale. |

Latenza ottimale. |

| Assistenza |

Google supporta la connessione fino alla demarcazione OCI. |

Cloud de Confiance e OCI collaborano per supportare la soluzione end-to end. |

Confronto con Partner Cross-Cloud Interconnect per AWS

Mentre Cross-Cloud Interconnect ti consente di attivare la connettività dedicata tra e AWS, Partner Cross-Cloud Interconnect per AWS ti consente di connettere privatamente qualsiasi risorsa e AWS nelle località accoppiate disponibili. Cloud de Confiance Cloud de Confiance Utilizza la tabella seguente per scegliere l'opzione più adatta alle tue esigenze:

| Tipo di connessione Interconnect | Cross-Cloud Interconnect | Partner Cross-Cloud Interconnect per AWS |

|---|---|---|

| Descrizione | Fornisce connettività dedicata tra Cloud de Confiance e provider come OCI, AWS, Azure e Alibaba | Fornisce connettività dedicata tra Cloud de Confiance e provider come AWS |

| Richiede il provisioning fisico | Sì | No |

| Richiede porte e collegamenti fisici | Sì | No |

| Incrementi di connessione | 10 Gbps o 100 Gbps | Velocità granulari preapprovate a partire da 1 Gbps fino a 100 Gbps |

| Tempo di provisioning | 1-4 settimane | Minuti |

| Ordinamento delle connessioni | Deve essere avviato da Cloud de Confiance | Bidirezionale; può essere avviato da Cloud de Confiance o Amazon Web Services |

| Resilienza | Deve essere configurata manualmente | Integrata nel prodotto |

Assistenza Google per Cross-Cloud Interconnect

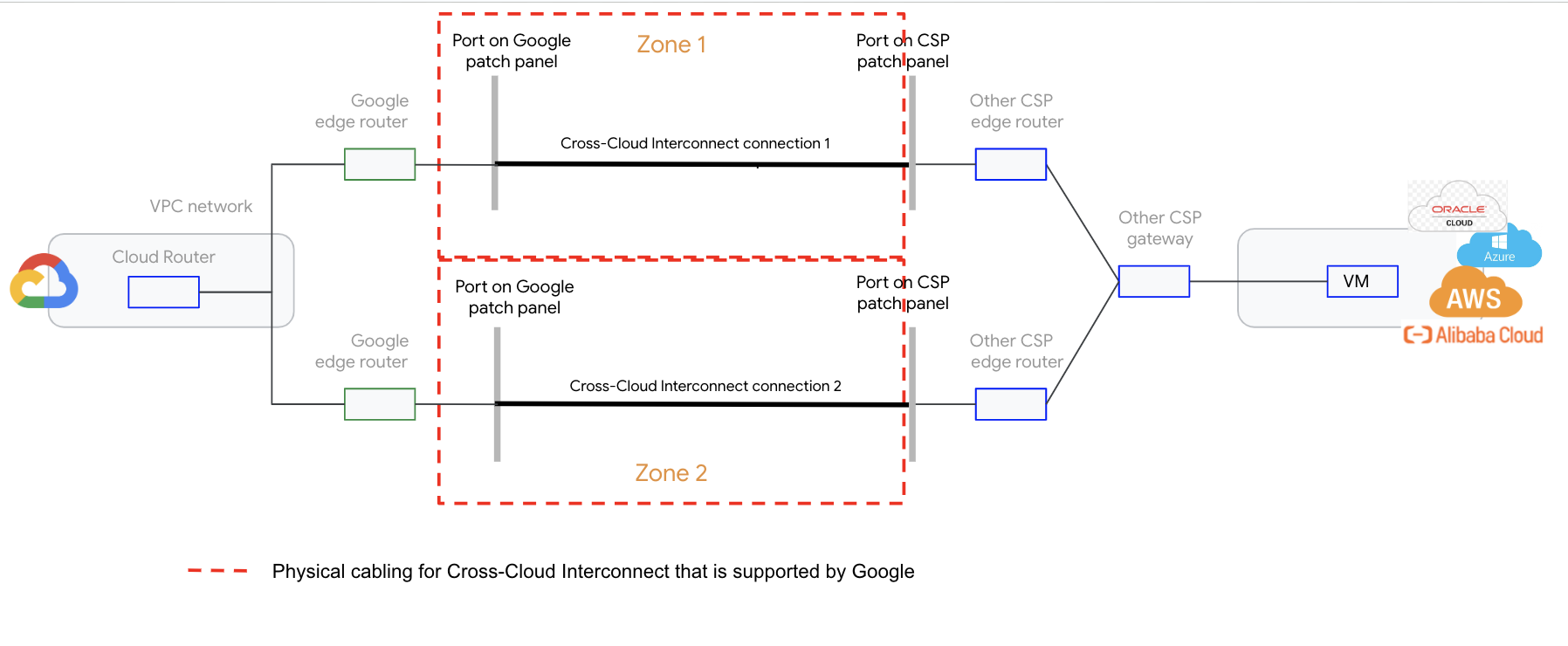

Il seguente diagramma mostra il punto di cablaggio fisico di cui è responsabile l'assistenza Google. Per qualsiasi altro problema, contatta l'altro provider di servizi cloud che stai utilizzando.

Capacità della porta

Le connessioni Cross-Cloud Interconnect sono disponibili in due dimensioni: 10 Gbps e 100 Gbps.MTU di Cross-Cloud Interconnect

Cross-Cloud Interconnect ti consente di configurare MTU (Maximum Transmission Unit) jumbo con uno qualsiasi dei cloud provider. Per informazioni sul supporto per MTU più grandi, consulta la documentazione del cloud provider remoto, in quanto potrebbero non essere uguali a quelle di Google.

Procedura di configurazione

Per avviare la procedura di configurazione, devi identificare le località supportate in cui vuoi che Google inserisca le tue connessioni. Quindi devi acquistare porte Cross-Cloud Interconnect primarie e ridondanti. Puoi anche acquistare porte primarie e ridondanti dal tuo provider di servizi cloud remoto.

Dopo l'acquisto dal provider di servizi cloud remoto, quest'ultimo ti fornisce la documentazione che ti autorizza a connetterti al suo router. Invia questa documentazione a Google. A questo punto, Google può eseguire il provisioning delle tue connessioni. Per ogni connessione, Google collega fisicamente una delle tue porte Cross-Cloud Interconnect a una delle tue porte cloud remote.

Dopo che Google ha eseguito il provisioning della connessione, ti invieremo una notifica per informarti che la connessione è pronta per l'uso. Per iniziare a utilizzare la connessione, configura le tue Cloud de Confiance risorse e le risorse cloud remote.

Per una panoramica più dettagliata, consulta una delle seguenti pagine:

Prezzi fissi

Cross-Cloud Interconnect offre prezzi fissi per le porte per i trasferimenti di dati in uscita per i collegamenti VLAN. Puoi scegliere prezzi fissi per ogni connessione Cross-Cloud Interconnect e scegliere i tipi di connessioni a cui vuoi applicare i prezzi fissi. In questo modo, puoi ricevere una fattura mensile fissa per i trasferimenti di dati in uscita.

I prezzi fissi per le porte considerano i seguenti tipi di connessioni:

Connessione locale: il collegamento VLAN si trova nella stessa località metropolitana in cui si trova la regione di destinazione Cloud de Confiance .

Ad esempio, se ottieni un collegamento VLAN nella località metropolitana di Los Angeles, in California e la regione di destinazione è

us-west2, la località del collegamento VLAN e la regione di destinazione Cloud de Confiance sono le stesse. Cloud de Confiance Questa è considerata una connessione locale.Connessione remota: il collegamento VLAN si trova in una località metropolitana diversa da quella in cui si trova la regione di destinazione. Cloud de Confiance

Ad esempio, se crei un collegamento VLAN nella località metropolitana di Los Angeles, in California e la regione di destinazione è

us-east4, la località del collegamento VLAN e la regione di destinazione sono diverse. Cloud de Confiance Cloud de ConfianceQuesta è considerata una connessione remota.Allo stesso modo, se ottieni un collegamento VLAN nella località metropolitana di Portland, in Oregon, non è disponibile una regione locale all'interno di questa località metropolitana. Cloud de Confiance Poiché non puoi connetterti a una regione locale Cloud de Confiance questa è considerata una connessione remota.

Le seguenti Cloud de Confiance regioni offrono supporto solo per i prezzi fissi per le connessioni remote su Cross-Cloud Interconnect:

- us-west1

- us-east1

- europe-west4

- europe-north1

- asia-east1

Per richiedere una connessione Cross-Cloud Interconnect con prezzi fissi per le porte, contatta il team dedicato all'account.

Intervalli di indirizzi IP personalizzati

Quando crei un collegamento VLAN per Cross-Cloud Interconnect, puoi configurare intervalli di indirizzi IP personalizzati per le estremità del collegamento del router Cloud e del router del cliente. Per informazioni sul funzionamento, incluse limitazioni e best practice, consulta la sezione Intervalli di indirizzi IP personalizzati nella panoramica di Cloud Interconnect.

Quando configuri intervalli di indirizzi IP personalizzati per i collegamenti VLAN che utilizzi con Cross-Cloud Interconnect e AWS, devi fornire la subnet IPv6 allocata da AWS durante il provisioning del collegamento. Quando configuri intervalli di indirizzi IP personalizzati per i collegamenti VLAN con altri provider di servizi cloud, puoi utilizzare i tuoi indirizzi IP o gli indirizzi IP configurati dal tuo fornitore di servizi. Per configurare intervalli di indirizzi IP personalizzati con Cross-Cloud Interconnect, consulta le seguenti pagine:

- Alibaba Cloud: configurare intervalli di indirizzi IP personalizzati

- Amazon Web Services (AWS): configurare intervalli di indirizzi IP personalizzati

- Microsoft Azure: configurare intervalli di indirizzi IP personalizzati

- Oracle Cloud Infrastructure: configurare intervalli di indirizzi IP personalizzati

Accordo sul livello del servizio

Cross-Cloud Interconnect utilizza l'accordo sul livello del servizio (SLA) di Cloud Interconnect . Poiché Cross-Cloud Interconnect è un modello di responsabilità condivisa tra e un altro provider di servizi cloud, lo SLA di Cross-Cloud Interconnect copre l'infrastruttura di fino al punto in cui viene trasferita all'altro provider di servizi cloud. Cloud de Confiance Cloud de Confiance

Per poter usufruire dello SLA, la configurazione di Cross-Cloud Interconnect deve utilizzare uno degli approcci descritti nelle sezioni seguenti.

Entrambi questi approcci richiedono la ridondanza. Per incorporare la ridondanza, devi almeno individuare le connessioni in due domini di disponibilità edge. Un dominio di disponibilità edge è una zona all'interno di un'area metropolitana. L'utilizzo di più domini di disponibilità edge massimizza la disponibilità perché in genere due domini nella stessa area metropolitana non sono inattivi per la manutenzione contemporaneamente.

Requisito minimo

Lo SLA di Cloud Interconnect richiede di avere, come minimo, due connessioni: una connessione primaria e una ridondante, ciascuna in un dominio di disponibilità edge diverso di un'area metropolitana. Questo approccio offre una disponibilità del 99,9%.

Alta affidabilità

Per le applicazioni più critiche, configura due coppie di connessioni. Ogni coppia deve trovarsi in un'area metropolitana diversa. All'interno di ogni area metropolitana, devi utilizzare due domini di disponibilità edge diversi. Questo approccio offre una disponibilità del 99,99%.

Limitazioni

Le connessioni Cross-Cloud Interconnect sono supportate solo in determinate località. Per i dettagli, consulta i seguenti documenti: