שליטה בגישה למשאבים באמצעות IAM

במאמר הזה מוסבר איך להציג, להעניק ולבטל הרשאות גישה למערכי נתונים של BigQuery ולמשאבים בתוך מערכי נתונים: טבלאות, תצוגות ושגרות. למרות שמודלים הם גם משאבים ברמת מערך הנתונים, אי אפשר להעניק גישה למודלים ספציפיים באמצעות תפקידי IAM.

אפשר להעניק גישה למשאבים ב- Cloud de Confiance by S3NS באמצעות כללי מדיניות ההרשאה, שנקראים גם כללי מדיניות של ניהול זהויות והרשאות גישה (IAM) ומצורפים למשאבים. אפשר לצרף רק מדיניות הרשאה אחת לכל משאב. מדיניות ההרשאה שולטת בגישה למשאב עצמו, וכן לכל הצאצאים של המשאב שיורשים את מדיניות ההרשאה.

מידע נוסף על מדיניות ההרשאות מופיע במאמר מבנה המדיניות במסמכי העזרה של IAM.

במסמך הזה מניחים שיש לכם ידע בניהול זהויות והרשאות גישה (IAM) ב- Cloud de Confiance by S3NS.

מגבלות

- רשימות שגרתיות של בקרת גישה (ACL) לא נכללות בשגרה משוכפלת.

- שגרות בתוך מערכי נתונים חיצוניים או מקושרים לא תומכות באמצעי בקרה לגישה.

- אי אפשר להשתמש באמצעי בקרה לגישה בטבלאות שנמצאות במערכי נתונים חיצוניים או מקושרים.

- אי אפשר להגדיר אמצעי בקרת גישה לתרחישים באמצעות Terraform.

- אי אפשר להגדיר אמצעי בקרה לגישה לתרחישים באמצעות Google Cloud SDK.

- אי אפשר להגדיר בקרת גישה שגרתית באמצעות שפת בקרת הנתונים (DCL) ב-BigQuery.

- ב-Data Catalog אין תמיכה באמצעי בקרה שגרתיים על הגישה. אם משתמש העניק גישה ברמת השגרה בתנאי, הוא לא יראה את השגרות שלו בחלונית הצדדית של BigQuery. כפתרון עקיף, אפשר להעניק גישה ברמת מערך הנתונים.

- בתצוגה

INFORMATION_SCHEMA.OBJECT_PRIVILEGESלא מוצגים אמצעי בקרה לגישה לשגרה.

לפני שמתחילים

מקצים תפקידים של ניהול זהויות והרשאות גישה (IAM) שמעניקים למשתמשים את ההרשאות הדרושות לביצוע כל משימה שמופיעה במאמר הזה.

התפקידים הנדרשים

כדי לקבל את ההרשאות שנדרשות לשינוי מדיניות IAM למשאבים, צריך לבקש מהאדמין להקצות לכם את תפקיד ה-IAM BigQuery Data Owner (הבעלים של נתוני BigQuery) (roles/bigquery.dataOwner) בפרויקט.

להסבר על מתן תפקידים, ראו איך מנהלים את הגישה ברמת הפרויקט, התיקייה והארגון.

זהו תפקיד שמוגדר מראש וכולל את ההרשאות שנדרשות לשינוי מדיניות IAM למשאבים. כדי לראות בדיוק אילו הרשאות נדרשות, אפשר להרחיב את הקטע ההרשאות הנדרשות:

ההרשאות הנדרשות

כדי לשנות את כללי מדיניות ה-IAM של משאבים, נדרשות ההרשאות הבאות:

-

כדי לקבל את מדיניות הגישה של מערך נתונים:

bigquery.datasets.get -

כדי להגדיר מדיניות גישה למערך נתונים:

bigquery.datasets.update -

כדי לקבל את מדיניות הגישה של מערך נתונים (Cloud de Confiance במסוף בלבד):

bigquery.datasets.getIamPolicy -

כדי להגדיר מדיניות גישה למערך נתונים (במסוף בלבד):

bigquery.datasets.setIamPolicy -

כדי לקבל את המדיניות של טבלה או תצוגה:

bigquery.tables.getIamPolicy -

כדי להגדיר מדיניות לטבלה או לתצוגה:

bigquery.tables.setIamPolicy -

כדי לקבל את מדיניות הגישה של שגרה:

bigquery.routines.getIamPolicy -

כדי להגדיר מדיניות גישה לתרחיש:

bigquery.routines.setIamPolicy -

כדי ליצור משימות בכלי bq או משימות SQL ב-BigQuery (אופציונלי):

bigquery.jobs.create

יכול להיות שתקבלו את ההרשאות האלה באמצעות תפקידים בהתאמה אישית או תפקידים מוגדרים מראש אחרים.

עבודה עם אמצעי בקרה על גישה למערך נתונים

כדי לתת גישה למערך נתונים, צריך להקצות חשבון משתמש ב-IAM לתפקיד מוגדר מראש או לתפקיד בהתאמה אישית, שמגדיר מה חשבון המשתמש יכול לעשות עם מערך הנתונים. הפעולה הזו נקראת גם צירוף מדיניות הרשאות למשאב. אחרי שנותנים גישה, אפשר לראות את אמצעי הבקרה של הגישה למערך הנתונים, ואפשר לבטל את הגישה למערך הנתונים.

הענקת גישה למערך נתונים

אי אפשר להעניק גישה למערך נתונים כשיוצרים אותו באמצעות ממשק האינטרנט של BigQuery או כלי שורת הפקודה של BigQuery. קודם צריך ליצור את מערך הנתונים ואז להעניק לו גישה.

ה-API מאפשר להעניק גישה במהלך יצירת מערך נתונים באמצעות קריאה לשיטת datasets.insert עם משאב מוגדר של מערך נתונים.

פרויקט הוא משאב האב של מערך נתונים, ומערך נתונים הוא משאב האב של טבלאות ותצוגות, שגרות ומודלים. כשמקצים תפקיד ברמת הפרויקט, התפקיד וההרשאות שלו עוברים בירושה למערך הנתונים ולמשאבים של מערך הנתונים. באופן דומה, כשנותנים תפקיד ברמת מערך הנתונים, התפקיד וההרשאות שלו עוברים בירושה למשאבים בתוך מערך הנתונים.

אתם יכולים לתת גישה למערך נתונים על ידי הקצאת הרשאה של תפקיד IAM לגישה למערך הנתונים, או על ידי הקצאת גישה מותנית באמצעות תנאי IAM. מידע נוסף על מתן גישה מותנית זמין במאמר שליטה בגישה באמצעות תנאי IAM.

כדי להעניק לתפקיד IAM גישה למערך נתונים בלי להשתמש בתנאים, בוחרים באחת מהאפשרויות הבאות:

המסוף

עוברים לדף BigQuery.

בחלונית הימנית, לוחצים על כלי הניתוחים:

אם החלונית הימנית לא מוצגת, לוחצים על הרחבת החלונית הימנית כדי לפתוח אותה.

בחלונית Explorer, מרחיבים את הפרויקט, לוחצים על Datasets ואז בוחרים מערך נתונים.

לוחצים על שיתוף > הרשאות.

לוחצים על Add principal.

בשדה New principals, מזינים חשבון משתמש.

ברשימה Select a role, בוחרים תפקיד מוגדר מראש או תפקיד בהתאמה אישית.

לוחצים על Save.

כדי לחזור לפרטי מערך הנתונים, לוחצים על סגירה.

SQL

כדי להעניק לישויות גישה למערכי נתונים, משתמשים בGRANT הצהרת DCL:

במסוף Cloud de Confiance , עוברים לדף BigQuery.

מזינים את ההצהרה הבאה בעורך השאילתות:

GRANT `ROLE_LIST` ON SCHEMA RESOURCE_NAME TO "USER_LIST"

מחליפים את מה שכתוב בשדות הבאים:

-

ROLE_LIST: תפקיד או רשימה של תפקידים מופרדים בפסיקים שרוצים להקצות -

RESOURCE_NAME: השם של מערך הנתונים שרוצים להעניק לו גישה

USER_LIST: רשימה מופרדת בפסיקים של משתמשים שהתפקיד מוקצה להםרשימת הפורמטים התקינים זמינה במאמר

user_list.

-

לוחצים על הפעלה.

מידע נוסף על הרצת שאילתות זמין במאמר הרצת שאילתה אינטראקטיבית.

בדוגמה הבאה מוקצית ל-myDataset ההרשאה BigQuery Data Viewer:

GRANT `roles/bigquery.dataViewer`

ON SCHEMA `myProject`.myDataset

TO "user:user@example.com", "user:user2@example.com"

BQ

-

In the Cloud de Confiance console, activate Cloud Shell.

At the bottom of the Cloud de Confiance console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

כדי לכתוב את פרטי מערך הנתונים הקיים (כולל אמצעי בקרת הגישה) לקובץ JSON, משתמשים בפקודה

bq show:bq show \ --format=prettyjson \ PROJECT_ID:DATASET > PATH_TO_FILE

מחליפים את מה שכתוב בשדות הבאים:

- PROJECT_ID: מזהה הפרויקט

- DATASET: השם של מערך הנתונים

- PATH_TO_FILE: הנתיב לקובץ ה-JSON במחשב המקומי

מבצעים שינויים בקטע

accessבקובץ ה-JSON. אפשר להוסיף לכל אחת מהרשומות שלspecialGroupאת הערכים:projectOwners,projectWriters,projectReadersו-allAuthenticatedUsers. אפשר גם להוסיף את אחד מהערכים הבאים:userByEmail,groupByEmailו-domain.לדוגמה, הקטע

accessבקובץ JSON של מערך נתונים ייראה כך:{ "access": [ { "role": "READER", "specialGroup": "projectReaders" }, { "role": "WRITER", "specialGroup": "projectWriters" }, { "role": "OWNER", "specialGroup": "projectOwners" }, { "role": "READER", "specialGroup": "allAuthenticatedUsers" }, { "role": "READER", "domain": "domain_name" }, { "role": "WRITER", "userByEmail": "user_email" }, { "role": "READER", "groupByEmail": "group_email" } ], ... }

כשמסיימים לערוך, משתמשים בפקודה

bq updateוכוללים את קובץ ה-JSON באמצעות הדגל--source. אם מערך הנתונים נמצא בפרויקט שאינו פרויקט ברירת המחדל שלכם, צריך להוסיף את מזהה הפרויקט לשם מערך הנתונים בפורמט הבא:PROJECT_ID:DATASET.bq update

--source PATH_TO_FILE

PROJECT_ID:DATASETכדי לאמת את השינויים בבקרת הגישה, משתמשים שוב בפקודה

bq showבלי לכתוב את המידע לקובץ:bq show --format=prettyjson PROJECT_ID:DATASET

- מפעילים את Cloud Shell.

-

מגדירים את פרויקט ברירת המחדל שבו רוצים להחיל את ההגדרות של Terraform. Cloud de Confiance

תצטרכו להריץ את הפקודה הזו רק פעם אחת לכל פרויקט, ותוכלו לעשות זאת בכל ספרייה.

export GOOGLE_CLOUD_PROJECT=PROJECT_ID

אם תגדירו ערכים ספציפיים בקובץ התצורה של Terraform, הם יבטלו את ערכי ברירת המחדל של משתני הסביבה.

-

יוצרים ספרייה חדשה ב-Cloud Shell ובה יוצרים קובץ חדש. שם הקובץ חייב לכלול את הסיומת

.tf, למשלmain.tf. במדריך הזה, הקובץ נקראmain.tf.mkdir DIRECTORY && cd DIRECTORY && touch main.tf

-

אם אתם עוקבים אחרי המדריך, תוכלו להעתיק את הקוד לדוגמה בכל קטע או שלב.

מעתיקים את הקוד לדוגמה בקובץ

main.tfהחדש שיצרתם.לחלופין, אפשר גם להעתיק את הקוד מ-GitHub. כדאי לעשות את זה כשקטע הקוד של Terraform הוא חלק מפתרון מקצה לקצה.

- בודקים את הפרמטרים לדוגמה ומשנים אותם בהתאם לסביבה שלכם.

- שומרים את השינויים.

-

מפעילים את Terraform. צריך לעשות זאת רק פעם אחת לכל ספרייה.

terraform init

אופציונלי: תוכלו לכלול את האפשרות

-upgrade, כדי להשתמש בגרסה העדכנית ביותר של הספק של Google:terraform init -upgrade

-

בודקים את ההגדרות ומוודאים שהמשאבים שמערכת Terraform תיצור או תעדכן תואמים לציפיות שלכם:

terraform plan

מתקנים את ההגדרות לפי הצורך.

-

מריצים את הפקודה הבאה ומזינים

yesבהודעה שמופיעה, כדי להחיל את הגדרות Terraform:terraform apply

ממתינים עד שב-Terraform תוצג ההודעה "Apply complete!".

- פותחים את Cloud de Confiance הפרויקט כדי לראות את התוצאות. במסוף Cloud de Confiance , נכנסים למשאבים בממשק המשתמש כדי לוודא שהם נוצרו או עודכנו ב-Terraform.

Terraform

אפשר להשתמש במשאבי google_bigquery_dataset_iam כדי לעדכן את הגישה לקבוצת נתונים.

הגדרת מדיניות הגישה למערך נתונים

בדוגמה הבאה מוצג אופן השימוש בgoogle_bigquery_dataset_iam_policy resource כדי להגדיר את מדיניות IAM עבור מערך הנתונים mydataset. הפעולה הזו מחליפה כל מדיניות קיימת שכבר צורפה למערך הנתונים:

# This file sets the IAM policy for the dataset created by # https://github.com/terraform-google-modules/terraform-docs-samples/blob/main/bigquery/bigquery_create_dataset/main.tf. # You must place it in the same local directory as that main.tf file, # and you must have already applied that main.tf file to create # the "default" dataset resource with a dataset_id of "mydataset". data "google_iam_policy" "iam_policy" { binding { role = "roles/bigquery.admin" members = [ "user:user@example.com", ] } binding { role = "roles/bigquery.dataOwner" members = [ "group:data.admin@example.com", ] } binding { role = "roles/bigquery.dataEditor" members = [ "serviceAccount:bqcx-1234567891011-12a3@gcp-sa-bigquery-condel.s3ns-system.iam.gserviceaccount.com", ] } } resource "google_bigquery_dataset_iam_policy" "dataset_iam_policy" { dataset_id = google_bigquery_dataset.default.dataset_id policy_data = data.google_iam_policy.iam_policy.policy_data }

הגדרת חברות בתפקיד בקבוצת נתונים

בדוגמה הבאה אפשר לראות איך משתמשים במשאב google_bigquery_dataset_iam_binding כדי להגדיר חברות בתפקיד מסוים עבור מערך הנתונים mydataset. הפעולה הזו תחליף את החברות הקיימת בתפקיד הזה.

תפקידים אחרים במדיניות IAM של מערך הנתונים נשמרים:

# This file sets membership in an IAM role for the dataset created by # https://github.com/terraform-google-modules/terraform-docs-samples/blob/main/bigquery/bigquery_create_dataset/main.tf. # You must place it in the same local directory as that main.tf file, # and you must have already applied that main.tf file to create # the "default" dataset resource with a dataset_id of "mydataset". resource "google_bigquery_dataset_iam_binding" "dataset_iam_binding" { dataset_id = google_bigquery_dataset.default.dataset_id role = "roles/bigquery.jobUser" members = [ "user:user@example.com", "group:group@example.com" ] }

הגדרת חברות בתפקיד עבור ישות מורשית יחידה

בדוגמה הבאה מוצג אופן השימוש במשאב google_bigquery_dataset_iam_member כדי לעדכן את מדיניות IAM של מערך הנתונים mydataset ולהעניק תפקיד לחשבון משתמש אחד. עדכון מדיניות ה-IAM הזו לא משפיע על הגישה של גורמים אחרים שקיבלו את התפקיד הזה במערך הנתונים.

# This file adds a member to an IAM role for the dataset created by # https://github.com/terraform-google-modules/terraform-docs-samples/blob/main/bigquery/bigquery_create_dataset/main.tf. # You must place it in the same local directory as that main.tf file, # and you must have already applied that main.tf file to create # the "default" dataset resource with a dataset_id of "mydataset". resource "google_bigquery_dataset_iam_member" "dataset_iam_member" { dataset_id = google_bigquery_dataset.default.dataset_id role = "roles/bigquery.user" member = "user:user@example.com" }

כדי להחיל את ההגדרות של Terraform בפרויקט ב- Cloud de Confiance , מבצעים את השלבים בקטעים הבאים.

הכנת Cloud Shell

הכנת הספרייה

לכל קובץ תצורה של Terraform צריכה להיות ספרייה משלו (שנקראת גם מודול ברמה הבסיסית).

החלה של השינויים

API

כדי להחיל אמצעי בקרה על הגישה כשיוצרים את מערך הנתונים, קוראים ל-method datasets.insert עם משאב מוגדר של מערך נתונים.

כדי לעדכן את בקרות הגישה, צריך לבצע קריאה ל-method datasets.patch ולהשתמש במאפיין access במשאב Dataset.

השיטה המועדפת לעדכון הרשאות גישה היא datasets.patch, כי השיטה datasets.update מחליפה את כל משאב מערך הנתונים.

Go

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Goהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Go API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

DatasetMetadataToUpdate type

. לאחר מכן קוראים לפונקציה dataset.Update() כדי לעדכן את הנכס.

Java

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Javaהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Java API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Node.js

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Node.jsהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Node.js API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Python

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Pythonהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Python API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

dataset.access_entries המאפיין

עם אמצעי הבקרה לגישה למערך נתונים. לאחר מכן קוראים לפונקציה client.update_dataset() כדי לעדכן את הנכס.

תפקידים מוגדרים מראש שמעניקים גישה למערכי נתונים

אתם יכולים להעניק גישה למערך נתונים לתפקידים המוגדרים מראש הבאים ב-IAM.

| תפקיד | תיאור |

|---|---|

בעלים של נתונים ב-BigQuery

(roles/bigquery.dataOwner) |

אם התפקיד הזה מוקצה למערך נתונים, הוא מעניק את ההרשאות הבאות:

|

BigQuery Data Editor

(roles/bigquery.dataEditor) |

אם התפקיד הזה מוקצה למערך נתונים, הוא מעניק את ההרשאות הבאות:

|

BigQuery Data Viewer

(roles/bigquery.dataViewer) |

אם התפקיד הזה מוקצה למערך נתונים, הוא מעניק את ההרשאות הבאות:

|

BigQuery Metadata Viewer (צפייה במטא-נתונים של BigQuery)

(roles/bigquery.metadataViewer) |

אם התפקיד הזה מוקצה למערך נתונים, הוא מעניק את ההרשאות הבאות:

|

הרשאות למערך הנתונים

רוב ההרשאות שמתחילות ב-bigquery.datasets חלות ברמת מערך הנתונים.

bigquery.datasets.create לא. כדי ליצור מערכי נתונים, צריך להקצות את ההרשאה bigquery.datasets.create לתפקיד במאגר הראשי – הפרויקט.

בטבלה הבאה מפורטות כל ההרשאות של מערכי נתונים, והמשאב ברמה הנמוכה ביותר שאליו אפשר להחיל את ההרשאה.

| הרשאה | משאב | פעולה |

|---|---|---|

bigquery.datasets.create |

פרויקט | יצירת מערכי נתונים חדשים בפרויקט. |

bigquery.datasets.get |

קבוצת הנתונים | קבלת מטא-נתונים ואמצעי בקרה על הגישה למערך הנתונים. כדי לראות את ההרשאות במסוף, צריך גם את ההרשאה bigquery.datasets.getIamPolicy. |

bigquery.datasets.getIamPolicy |

קבוצת הנתונים | נדרש על ידי המסוף כדי להעניק למשתמש הרשאת משתמש לקבל את אמצעי בקרת הגישה של מערך נתונים. הגישה נכשלת. כדי להציג את מערך הנתונים במסוף, נדרשת גם ההרשאה bigquery.datasets.get. |

bigquery.datasets.update |

קבוצת הנתונים | עדכון המטא-נתונים ובקרות הגישה של מערך הנתונים. כדי לעדכן את אמצעי בקרת הגישה במסוף, נדרשת גם ההרשאה bigquery.datasets.setIamPolicy.

|

bigquery.datasets.setIamPolicy |

קבוצת הנתונים | המסוף דורש את ההרשאה הזו כדי להעניק למשתמש הרשאת משתמש להגדיר את אמצעי בקרת הגישה של מערך נתונים. הגישה נכשלת. במסוף נדרשת גם ההרשאה bigquery.datasets.update לעדכון מערך הנתונים. |

bigquery.datasets.delete |

קבוצת הנתונים | מחיקה של מערך נתונים. |

bigquery.datasets.createTagBinding |

קבוצת הנתונים | מצרפים תגים לקבוצת הנתונים. |

bigquery.datasets.deleteTagBinding |

קבוצת הנתונים | מנתקים את התגים ממערך הנתונים. |

bigquery.datasets.listTagBindings |

קבוצת הנתונים | מציגים רשימה של תגים לקבוצת הנתונים. |

bigquery.datasets.listEffectiveTags |

קבוצת הנתונים | רשימה של תגים אפקטיביים (תגים שהוחלו ותגים שהועברו בירושה) עבור מערך הנתונים. |

bigquery.datasets.link |

קבוצת הנתונים | יוצרים קבוצת נתונים מקושרת. |

bigquery.datasets.listSharedDatasetUsage |

פרויקט | מציגים ברשימה את נתוני השימוש במערכי נתונים משותפים שיש לכם גישה אליהם בפרויקט. ההרשאה הזו נדרשת כדי לשלוח שאילתה לתצוגה INFORMATION_SCHEMA.SHARED_DATASET_USAGE. |

הצגת אמצעי בקרה על גישה למערך נתונים

כדי לראות את אמצעי בקרת הגישה שהוגדרו במפורש למערך נתונים, בוחרים באחת מהאפשרויות הבאות. כדי לראות תפקידים שעברו בירושה, משתמשים בממשק האינטרנט של BigQuery עבור מערך נתונים.

המסוף

עוברים לדף BigQuery.

בחלונית הימנית, לוחצים על כלי הניתוחים:

בחלונית Explorer, מרחיבים את הפרויקט, לוחצים על Datasets ואז בוחרים מערך נתונים.

לוחצים על שיתוף > הרשאות.

אמצעי בקרת הגישה של מערך הנתונים מופיעים בחלונית הרשאות למערך הנתונים.

BQ

-

In the Cloud de Confiance console, activate Cloud Shell.

At the bottom of the Cloud de Confiance console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

כדי לקבל מדיניות קיימת ולהוציא אותה לקובץ מקומי בפורמט JSON, משתמשים בפקודה

bq showב-Cloud Shell:bq show \ --format=prettyjson \ PROJECT_ID:DATASET > PATH_TO_FILE

מחליפים את מה שכתוב בשדות הבאים:

- PROJECT_ID: מזהה הפרויקט

- DATASET: השם של מערך הנתונים

- PATH_TO_FILE: הנתיב לקובץ ה-JSON במחשב המקומי

במסוף Cloud de Confiance , עוברים לדף BigQuery.

מזינים את ההצהרה הבאה בעורך השאילתות:

SELECT COLUMN_LIST FROM PROJECT_ID.`region-REGION`.INFORMATION_SCHEMA.OBJECT_PRIVILEGES WHERE object_name = "DATASET";

מחליפים את מה שכתוב בשדות הבאים:

- COLUMN_LIST: רשימה מופרדת בפסיקים של עמודות מ

INFORMATION_SCHEMA.OBJECT_PRIVILEGESהתצוגה - PROJECT_ID: מזהה הפרויקט

- REGION: מגביל אזורי

- DATASET: השם של מערך נתונים בפרויקט

- COLUMN_LIST: רשימה מופרדת בפסיקים של עמודות מ

לוחצים על הפעלה.

SQL

שליחת שאילתה לתצוגה INFORMATION_SCHEMA.OBJECT_PRIVILEGES.

בשאילתות לאחזור אמצעי בקרת גישה למערך נתונים צריך לציין את object_name.

מידע נוסף על הרצת שאילתות זמין במאמר הרצת שאילתה אינטראקטיבית.

דוגמה:

השאילתה הזו מקבלת את אמצעי בקרת הגישה עבור mydataset.

SELECT object_name, privilege_type, grantee FROM my_project.`region-us`.INFORMATION_SCHEMA.OBJECT_PRIVILEGES WHERE object_name = "mydataset";

הפלט אמור להיראות כך:

+------------------+-----------------------------+-------------------------+

| object_name | privilege_type | grantee |

+------------------+-----------------------------+-------------------------+

| mydataset | roles/bigquery.dataOwner | projectOwner:myproject |

| mydataset | roles/bigquery.dataViwer | user:user@example.com |

+------------------+-----------------------------+-------------------------+

API

כדי לראות את אמצעי בקרת הגישה של מערך נתונים, מפעילים את method datasets.get עם משאב dataset מוגדר.

אמצעי בקרת הגישה מופיעים במאפיין access של המשאב dataset.

Go

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Goהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Go API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

client.Dataset().Metadata(). מדיניות הגישה זמינה במאפיין Access.

Java

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Javaהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Java API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Node.js

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Node.jsהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Node.js API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Dataset#getMetadata().

מדיניות הגישה זמינה במאפיין הגישה של אובייקט המטא-נתונים שמתקבל.

Python

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Pythonהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Python API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

client.get_dataset().

מדיניות הגישה זמינה במאפיין dataset.access_entries.

ביטול הגישה למערך נתונים

כדי לבטל את הגישה למערך נתונים, בוחרים באחת מהאפשרויות הבאות:

המסוף

עוברים לדף BigQuery.

בחלונית הימנית, לוחצים על כלי הניתוחים:

בחלונית Explorer, מרחיבים את הפרויקט, לוחצים על Datasets ואז בוחרים מערך נתונים.

בחלונית הפרטים, לוחצים על שיתוף > הרשאות.

בתיבת הדו-שיח Dataset Permissions, מרחיבים את חשבון המשתמש שרוצים לבטל את הגישה שלו.

לוחצים על הסרת גורם מרכזי.

בתיבת הדו-שיח Remove role from principal? (הסרת תפקיד מחשבון ראשי?), לוחצים על Remove (הסרה).

כדי לחזור לפרטי מערך הנתונים, לוחצים על סגירה.

SQL

כדי להסיר את הגישה של גורם מרכזי לקבוצת נתונים, משתמשים בהצהרת REVOKE DCL:

במסוף Cloud de Confiance , עוברים לדף BigQuery.

מזינים את ההצהרה הבאה בעורך השאילתות:

REVOKE `ROLE_LIST` ON SCHEMA RESOURCE_NAME FROM "USER_LIST"

מחליפים את מה שכתוב בשדות הבאים:

-

ROLE_LIST: תפקיד או רשימה של תפקידים מופרדים בפסיקים שרוצים לבטל -

RESOURCE_NAME: שם המשאב שרוצים לבטל את ההרשאה לגביו

USER_LIST: רשימה מופרדת בפסיקים של משתמשים שהתפקידים שלהם יבוטלורשימת הפורמטים התקינים זמינה במאמר

user_list.

-

לוחצים על הפעלה.

מידע נוסף על הרצת שאילתות זמין במאמר הרצת שאילתה אינטראקטיבית.

בדוגמה הבאה, התפקיד BigQuery Data Owner (הבעלים של נתוני BigQuery) מבוטל עבור myDataset:

REVOKE `roles/bigquery.dataOwner`

ON SCHEMA `myProject`.myDataset

FROM "group:group@example.com", "serviceAccount:user@test-project.s3ns.iam.gserviceaccount.com"

BQ

-

In the Cloud de Confiance console, activate Cloud Shell.

At the bottom of the Cloud de Confiance console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

כדי לכתוב את פרטי מערך הנתונים הקיים (כולל אמצעי בקרת הגישה) לקובץ JSON, משתמשים בפקודה

bq show:bq show \ --format=prettyjson \ PROJECT_ID:DATASET > PATH_TO_FILE

מחליפים את מה שכתוב בשדות הבאים:

- PROJECT_ID: מזהה הפרויקט

- DATASET: השם של מערך הנתונים

- PATH_TO_FILE: הנתיב לקובץ ה-JSON במחשב המקומי

מבצעים שינויים בקטע

accessבקובץ ה-JSON. אפשר להסיר את כל הערכים שלspecialGroup:projectOwners,projectWriters,projectReadersו-allAuthenticatedUsers. אפשר גם להסיר את הפריטים הבאים:userByEmail,groupByEmailו-domain.לדוגמה, הקטע

accessבקובץ JSON של מערך נתונים ייראה כך:{ "access": [ { "role": "READER", "specialGroup": "projectReaders" }, { "role": "WRITER", "specialGroup": "projectWriters" }, { "role": "OWNER", "specialGroup": "projectOwners" }, { "role": "READER", "specialGroup": "allAuthenticatedUsers" }, { "role": "READER", "domain": "domain_name" }, { "role": "WRITER", "userByEmail": "user_email" }, { "role": "READER", "groupByEmail": "group_email" } ], ... }

כשמסיימים לערוך, משתמשים בפקודה

bq updateוכוללים את קובץ ה-JSON באמצעות הדגל--source. אם מערך הנתונים נמצא בפרויקט שאינו פרויקט ברירת המחדל שלכם, צריך להוסיף את מזהה הפרויקט לשם מערך הנתונים בפורמט הבא:PROJECT_ID:DATASET.bq update

--source PATH_TO_FILE

PROJECT_ID:DATASETכדי לאמת את השינויים בבקרת הגישה, משתמשים בפקודה

showבלי לכתוב את המידע לקובץ:bq show --format=prettyjson PROJECT_ID:DATASET

API

מבצעים קריאה ל-datasets.patch method ומשתמשים במאפיין access במשאב Dataset כדי לעדכן את אמצעי בקרת הגישה.

השיטה המועדפת לעדכון הרשאות גישה היא datasets.patch, כי השיטה datasets.update מחליפה את כל משאב מערך הנתונים.

Go

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Goהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Go API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

DatasetMetadataToUpdate type

. לאחר מכן קוראים לפונקציה dataset.Update() כדי לעדכן את הנכס.

Java

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Javaהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Java API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Node.js

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Node.jsהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Node.js API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Dataset#get() לאחזור המטא-נתונים הנוכחיים. משנים את מאפיין הגישה כדי להחריג את הישות הרצויה, ואז מפעילים את הפונקציה Dataset#setMetadata() כדי להחיל את רשימת הגישה המעודכנת.

Python

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Pythonהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Python API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

dataset.access_entries המאפיין עם אמצעי הבקרה לגישה למערך נתונים. לאחר מכן קוראים לפונקציה client.update_dataset() כדי לעדכן את הנכס.

עבודה עם בקרות גישה לטבלה ולתצוגה

תצוגות מפורטות נחשבות למשאבי טבלה ב-BigQuery. אתם יכולים להעניק גישה לטבלה או לתצוגה על ידי הקצאת חשבון משתמש ב-IAM לתפקיד מוגדר מראש או לתפקיד בהתאמה אישית, שקובע מה חשבון המשתמש יכול לעשות עם הטבלה או התצוגה. הפעולה הזו נקראת גם צירוף מדיניות הרשאות למשאב. אחרי שמעניקים גישה, אפשר לראות את אמצעי בקרת הגישה לטבלה או לתצוגה, ולבטל את הגישה לטבלה או לתצוגה.

הענקת גישה לטבלה או לתצוגה

כדי להגדיר בקרת גישה פרטנית, אפשר להעניק תפקיד מוגדר מראש או תפקיד בהתאמה אישית ב-IAM בטבלה או בתצוגה ספציפיות. הטבלה או התצוגה גם מקבלות בירושה אמצעים לבקרת גישה שצוינו ברמת מערך הנתונים וברמות גבוהות יותר. לדוגמה, אם מעניקים למשתמש ראשי את התפקיד 'בעלים של נתונים ב-BigQuery' במערך נתונים, למשתמש הראשי הזה יש גם הרשאות של 'בעלים של נתונים ב-BigQuery' בטבלאות ובתצוגות במערך הנתונים.

כדי להעניק גישה לטבלה או לתצוגה, בוחרים אחת מהאפשרויות הבאות:

המסוף

עוברים לדף BigQuery.

בחלונית הימנית, לוחצים על כלי הניתוחים:

בחלונית Explorer, מרחיבים את הפרויקט, לוחצים על Datasets ואז בוחרים מערך נתונים.

לוחצים על סקירה כללית > טבלאות, ואז לוחצים על טבלה או תצוגה.

לוחצים על שיתוף > ניהול הרשאות.

לוחצים על Add principal.

בשדה New principals, מזינים חשבון משתמש.

ברשימה Select a role, בוחרים תפקיד מוגדר מראש או תפקיד בהתאמה אישית.

לוחצים על Save.

כדי לחזור לטבלה או להציג פרטים, לוחצים על סגירה.

SQL

כדי להעניק לחשבונות משתמשים גישה לטבלאות או לתצוגות, משתמשים בGRANT הצהרת DCL:

במסוף Cloud de Confiance , עוברים לדף BigQuery.

מזינים את ההצהרה הבאה בעורך השאילתות:

GRANT `ROLE_LIST` ON RESOURCE_TYPE RESOURCE_NAME TO "USER_LIST"

מחליפים את מה שכתוב בשדות הבאים:

-

ROLE_LIST: תפקיד או רשימה של תפקידים מופרדים בפסיקים שרוצים להקצות

RESOURCE_TYPE: סוג המשאב שהתפקיד חל עליוהערכים הנתמכים כוללים

TABLE, VIEW, MATERIALIZED VIEWו-EXTERNAL TABLE.-

RESOURCE_NAME: השם של המשאב שרוצים להעניק לו את ההרשאה

USER_LIST: רשימה מופרדת בפסיקים של משתמשים שהתפקיד מוקצה להםרשימת הפורמטים התקינים זמינה במאמר

user_list.

-

לוחצים על הפעלה.

מידע נוסף על הרצת שאילתות זמין במאמר הרצת שאילתה אינטראקטיבית.

בדוגמה הבאה מוקצית הרשאת צפייה בנתוני BigQuery ב-myTable:

GRANT `roles/bigquery.dataViewer`

ON TABLE `myProject`.myDataset.myTable

TO "user:user@example.com", "user:user2@example.com"

BQ

-

In the Cloud de Confiance console, activate Cloud Shell.

At the bottom of the Cloud de Confiance console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

כדי להעניק גישה לטבלה או לתצוגה, משתמשים בפקודה

bq add-iam-policy-binding:bq add-iam-policy-binding --member=MEMBER_TYPE:MEMBER --role=ROLE --table=true RESOURCE

מחליפים את מה שכתוב בשדות הבאים:

- MEMBER_TYPE: סוג החבר, למשל

user, group, serviceAccountאוdomain. - MEMBER: כתובת האימייל או שם הדומיין של החבר.

- ROLE: התפקיד שרוצים להקצות לחבר.

- RESOURCE: השם של הטבלה או התצוגה שרוצים לעדכן את המדיניות שלהן.

- MEMBER_TYPE: סוג החבר, למשל

- מפעילים את Cloud Shell.

-

מגדירים את פרויקט ברירת המחדל שבו רוצים להחיל את ההגדרות של Terraform. Cloud de Confiance

תצטרכו להריץ את הפקודה הזו רק פעם אחת לכל פרויקט, ותוכלו לעשות זאת בכל ספרייה.

export GOOGLE_CLOUD_PROJECT=PROJECT_ID

אם תגדירו ערכים ספציפיים בקובץ התצורה של Terraform, הם יבטלו את ערכי ברירת המחדל של משתני הסביבה.

-

יוצרים ספרייה חדשה ב-Cloud Shell ובה יוצרים קובץ חדש. שם הקובץ חייב לכלול את הסיומת

.tf, למשלmain.tf. במדריך הזה, הקובץ נקראmain.tf.mkdir DIRECTORY && cd DIRECTORY && touch main.tf

-

אם אתם עוקבים אחרי המדריך, תוכלו להעתיק את הקוד לדוגמה בכל קטע או שלב.

מעתיקים את הקוד לדוגמה בקובץ

main.tfהחדש שיצרתם.לחלופין, אפשר גם להעתיק את הקוד מ-GitHub. כדאי לעשות את זה כשקטע הקוד של Terraform הוא חלק מפתרון מקצה לקצה.

- בודקים את הפרמטרים לדוגמה ומשנים אותם בהתאם לסביבה שלכם.

- שומרים את השינויים.

-

מפעילים את Terraform. צריך לעשות זאת רק פעם אחת לכל ספרייה.

terraform init

אופציונלי: תוכלו לכלול את האפשרות

-upgrade, כדי להשתמש בגרסה העדכנית ביותר של הספק של Google:terraform init -upgrade

-

בודקים את ההגדרות ומוודאים שהמשאבים שמערכת Terraform תיצור או תעדכן תואמים לציפיות שלכם:

terraform plan

מתקנים את ההגדרות לפי הצורך.

-

מריצים את הפקודה הבאה ומזינים

yesבהודעה שמופיעה, כדי להחיל את הגדרות Terraform:terraform apply

ממתינים עד שב-Terraform תוצג ההודעה "Apply complete!".

- פותחים את Cloud de Confiance הפרויקט כדי לראות את התוצאות. במסוף Cloud de Confiance , נכנסים למשאבים בממשק המשתמש כדי לוודא שהם נוצרו או עודכנו ב-Terraform.

כדי לאחזר את המדיניות הנוכחית, קוראים לשיטת

tables.getIamPolicy.עורכים את המדיניות כדי להוסיף חברים או אמצעי בקרה לגישה, או את שניהם. במאמר בנושא מדיניות מפורט הפורמט הנדרש למדיניות.

מתקשרים אל

tables.setIamPolicyכדי לכתוב את המדיניות המעודכנת.

Terraform

אפשר להשתמש במשאבי google_bigquery_table_iam כדי לעדכן את הגישה לטבלה.

הגדרת מדיניות הגישה לטבלה

בדוגמה הבאה מוצג אופן השימוש במשאב google_bigquery_table_iam_policy כדי להגדיר את מדיניות IAM עבור הטבלה mytable. הפעולה הזו תחליף כל מדיניות קיימת שכבר צורפה לטבלה:

# This file sets the IAM policy for the table created by # https://github.com/terraform-google-modules/terraform-docs-samples/blob/main/bigquery/bigquery_create_table/main.tf. # You must place it in the same local directory as that main.tf file, # and you must have already applied that main.tf file to create # the "default" table resource with a table_id of "mytable". data "google_iam_policy" "iam_policy" { binding { role = "roles/bigquery.dataOwner" members = [ "user:user@example.com", ] } } resource "google_bigquery_table_iam_policy" "table_iam_policy" { dataset_id = google_bigquery_table.default.dataset_id table_id = google_bigquery_table.default.table_id policy_data = data.google_iam_policy.iam_policy.policy_data }

הגדרת חברות בתפקיד בטבלה

בדוגמה הבאה אפשר לראות איך משתמשים במשאב google_bigquery_table_iam_binding כדי להגדיר חברות בתפקיד מסוים בטבלה mytable. הפעולה הזו תחליף את החברות הקיימת בתפקיד הזה.

תפקידים אחרים במדיניות IAM של הטבלה נשמרים.

# This file sets membership in an IAM role for the table created by # https://github.com/terraform-google-modules/terraform-docs-samples/blob/main/bigquery/bigquery_create_table/main.tf. # You must place it in the same local directory as that main.tf file, # and you must have already applied that main.tf file to create # the "default" table resource with a table_id of "mytable". resource "google_bigquery_table_iam_binding" "table_iam_binding" { dataset_id = google_bigquery_table.default.dataset_id table_id = google_bigquery_table.default.table_id role = "roles/bigquery.dataOwner" members = [ "group:group@example.com", ] }

הגדרת חברות בתפקיד עבור ישות מורשית יחידה

בדוגמה הבאה מוצג אופן השימוש במשאב google_bigquery_table_iam_member כדי לעדכן את מדיניות ה-IAM של הטבלה mytable ולהעניק תפקיד לחשבון ראשי אחד. עדכון מדיניות ה-IAM הזו לא משפיע על הגישה של גורמים אחרים שקיבלו את התפקיד הזה במערך הנתונים.

# This file adds a member to an IAM role for the table created by # https://github.com/terraform-google-modules/terraform-docs-samples/blob/main/bigquery/bigquery_create_table/main.tf. # You must place it in the same local directory as that main.tf file, # and you must have already applied that main.tf file to create # the "default" table resource with a table_id of "mytable". resource "google_bigquery_table_iam_member" "table_iam_member" { dataset_id = google_bigquery_table.default.dataset_id table_id = google_bigquery_table.default.table_id role = "roles/bigquery.dataEditor" member = "serviceAccount:bqcx-1234567891011-12a3@gcp-sa-bigquery-condel.s3ns-system.iam.gserviceaccount.com" }

כדי להחיל את ההגדרות של Terraform בפרויקט ב- Cloud de Confiance , מבצעים את השלבים בקטעים הבאים.

הכנת Cloud Shell

הכנת הספרייה

לכל קובץ תצורה של Terraform צריכה להיות ספרייה משלו (שנקראת גם מודול ברמה הבסיסית).

החלה של השינויים

API

Go

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Goהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Go API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

IAM().SetPolicy() של המשאב.

Java

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Javaהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Java API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Node.js

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Node.jsהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Node.js API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Table#getIamPolicy() כדי לאחזר את מדיניות IAM הנוכחית של טבלה או תצוגה, משנים את המדיניות על ידי הוספת קישורים חדשים, ואז משתמשים בפונקציה Table#setIamPolicy() כדי לשמור את השינויים במדיניות הגישה.

Python

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Pythonהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Python API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

client.set_iam_policy() כדי לשמור שינויים במדיניות הגישה לטבלה או לתצוגה.

תפקידים מוגדרים מראש שמעניקים גישה לטבלאות ולתצוגות

תצוגות מפורטות נחשבות למשאבי טבלה ב-BigQuery. כדי להגדיר בקרת גישה ברמת גרנולריות גבוהה, אתם יכולים להעניק תפקיד מוגדר מראש או תפקיד בהתאמה אישית ב-IAM לטבלה או לתצוגה ספציפיות. הטבלה או התצוגה גם מקבלות בירושה אמצעים לבקרת גישה שצוינו ברמת מערך הנתונים וברמות גבוהות יותר. לדוגמה, אם מעניקים לישות את התפקיד 'בעלים של נתונים ב-BigQuery' במערך נתונים, לישות הזו יש גם הרשאות של בעלים של נתונים בטבלאות ובתצוגות במערך הנתונים.

לתפקידי ה-IAM המוגדרים מראש הבאים יש הרשאות בטבלאות או בתצוגות.

| תפקיד | תיאור |

|---|---|

בעלים של נתונים ב-BigQuery

(roles/bigquery.dataOwner) |

אם התפקיד הזה מוקצה לטבלה או לתצוגה, הוא מעניק את ההרשאות הבאות:

|

BigQuery Data Editor

(roles/bigquery.dataEditor) |

אם התפקיד הזה מוקצה לטבלה או לתצוגה, הוא מעניק את ההרשאות הבאות:

|

BigQuery Data Viewer

(roles/bigquery.dataViewer) |

אם התפקיד הזה מוקצה לטבלה או לתצוגה, הוא מעניק את ההרשאות הבאות:

|

BigQuery Metadata Viewer (צפייה במטא-נתונים של BigQuery)

(roles/bigquery.metadataViewer) |

אם התפקיד הזה מוקצה לטבלה או לתצוגה, הוא מעניק את ההרשאות הבאות:

|

הרשאות לטבלאות ולתצוגות

תצוגות מפורטות נחשבות למשאבי טבלה ב-BigQuery. כל ההרשאות ברמת הטבלה חלות על תצוגות.

רוב ההרשאות שמתחילות ב-bigquery.tables חלות ברמת הטבלה.

bigquery.tables.create וגם bigquery.tables.list כדי ליצור טבלאות או תצוגות ולפרט אותן, צריך להעניק לתפקיד הרשאות bigquery.tables.create ו-bigquery.tables.list במאגר נתונים ראשי – מערך הנתונים או הפרויקט.

בטבלה הבאה מפורטות כל ההרשאות לטבלאות ולתצוגות, וגם המשאב ברמה הנמוכה ביותר שאפשר להעניק להן גישה אליו.

| הרשאה | משאב | פעולה |

|---|---|---|

bigquery.tables.create |

קבוצת הנתונים | יוצרים טבלאות חדשות במערך הנתונים. |

bigquery.tables.createIndex |

טבלה | יוצרים אינדקס חיפוש בטבלה. |

bigquery.tables.deleteIndex |

טבלה | מחיקת אינדקס חיפוש בטבלה. |

bigquery.tables.createSnapshot |

טבלה | יוצרים קובץ snapshot של הטבלה. כדי ליצור תמונת מצב נדרשות כמה הרשאות נוספות ברמת הטבלה וברמת מערך הנתונים. פרטים נוספים מופיעים במאמר בנושא הרשאות ותפקידים ליצירת תמונות מצב של טבלאות. |

bigquery.tables.deleteSnapshot |

טבלה | מחיקת תמונת מצב של הטבלה. |

bigquery.tables.delete |

טבלה | מחיקת טבלה |

bigquery.tables.createTagBinding |

טבלה | יצירת קישורי תגי משאבים בטבלה. |

bigquery.tables.deleteTagBinding |

טבלה | מחיקת קישורי תגי משאבים בטבלה. |

bigquery.tables.listTagBindings |

טבלה | הצגת רשימה של קשרי resource tag בטבלה. |

bigquery.tables.listEffectiveTags |

טבלה | הצגת רשימת תגים אפקטיביים (תגים שהוחלו ותגים שעברו בירושה) עבור הטבלה. |

bigquery.tables.export |

טבלה | מייצאים את נתוני הטבלה. כדי להריץ עבודת חילוץ נדרשות גם הרשאות bigquery.jobs.create. |

bigquery.tables.get |

טבלה | אחזור מטא-נתונים של טבלה. |

bigquery.tables.getData |

טבלה | מריצים שאילתה על נתוני הטבלה. כדי להריץ שאילתה, צריך גם הרשאות bigquery.jobs.create. |

bigquery.tables.getIamPolicy |

טבלה | קבלת אמצעי בקרה לגישה לטבלה. |

bigquery.tables.list |

קבוצת הנתונים | הצגת רשימה של כל הטבלאות והמטא-נתונים של הטבלאות במערך הנתונים. |

bigquery.tables.replicateData |

טבלה | שכפול של נתוני הטבלה. ההרשאה הזו נדרשת כדי ליצור תצוגות מהותיות של רפליקות. |

bigquery.tables.restoreSnapshot |

טבלה | שחזור תמונת מצב של טבלה. |

bigquery.tables.setCategory |

טבלה | הגדרת תגי מדיניות בסכימה של הטבלה. |

bigquery.tables.setColumnDataPolicy |

טבלה | הגדרת מדיניות גישה ברמת העמודה בטבלה. |

bigquery.tables.setIamPolicy |

טבלה | הגדרת אמצעי בקרה לגישה לטבלה. |

bigquery.tables.update |

טבלה | עדכון הטבלה. metadata. bigquery.tables.get נדרש גם כדי לעדכן את המטא-נתונים של הטבלה במסוף. |

bigquery.tables.updateData |

טבלה | מעדכנים את נתוני הטבלה. |

bigquery.tables.updateIndex |

טבלה | מעדכנים את אינדקס החיפוש בטבלה. |

צפייה באמצעי בקרת הגישה לטבלה או לתצוגה

כדי לראות את אמצעי בקרת הגישה לטבלה או לתצוגה, בוחרים באחת מהאפשרויות הבאות:

המסוף

עוברים לדף BigQuery.

בחלונית הימנית, לוחצים על כלי הניתוחים:

בחלונית Explorer, מרחיבים את הפרויקט, לוחצים על Datasets ואז בוחרים מערך נתונים.

לוחצים על סקירה כללית > טבלאות, ואז לוחצים על טבלה או תצוגה.

לוחצים על שיתוף.

אמצעי בקרת הגישה לטבלה או לתצוגה מופיעים בחלונית שיתוף.

BQ

-

In the Cloud de Confiance console, activate Cloud Shell.

At the bottom of the Cloud de Confiance console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

כדי לקבל מדיניות גישה קיימת ולהוציא אותה לקובץ מקומי בפורמט JSON, משתמשים בפקודה

bq get-iam-policyב-Cloud Shell:bq get-iam-policy \ --table=true \ PROJECT_ID:DATASET.RESOURCE > PATH_TO_FILE

מחליפים את מה שכתוב בשדות הבאים:

- PROJECT_ID: מזהה הפרויקט

- DATASET: השם של מערך הנתונים

- RESOURCE: השם של הטבלה או התצוגה שרוצים לראות את המדיניות שלהן

- PATH_TO_FILE: הנתיב לקובץ ה-JSON במחשב המקומי

במסוף Cloud de Confiance , עוברים לדף BigQuery.

מזינים את ההצהרה הבאה בעורך השאילתות:

SELECT COLUMN_LIST FROM PROJECT_ID.`region-REGION`.INFORMATION_SCHEMA.OBJECT_PRIVILEGES WHERE object_schema = "DATASET" AND object_name = "TABLE";

מחליפים את מה שכתוב בשדות הבאים:

- COLUMN_LIST: רשימה מופרדת בפסיקים של עמודות מ

INFORMATION_SCHEMA.OBJECT_PRIVILEGESהתצוגה - PROJECT_ID: מזהה הפרויקט

- REGION: מגביל אזורי

- DATASET: השם של מערך נתונים שמכיל את הטבלה או התצוגה

- TABLE: השם של הטבלה או התצוגה

- COLUMN_LIST: רשימה מופרדת בפסיקים של עמודות מ

לוחצים על הפעלה.

SQL

שליחת שאילתה לתצוגה INFORMATION_SCHEMA.OBJECT_PRIVILEGES.

בשאלות לגבי שליפת אמצעי בקרת גישה לטבלה או לתצוגה צריך לציין את object_schema ואת object_name.

מידע נוסף על הרצת שאילתות זמין במאמר הרצת שאילתה אינטראקטיבית.

דוגמה:

SELECT object_name, privilege_type, grantee FROM my_project.`region-us`.INFORMATION_SCHEMA.OBJECT_PRIVILEGES WHERE object_schema = "mydataset" AND object_name = "mytable";

+------------------+-----------------------------+--------------------------+

| object_name | privilege_type | grantee |

+------------------+-----------------------------+--------------------------+

| mytable | roles/bigquery.dataEditor | group:group@example.com|

| mytable | roles/bigquery.dataOwner | user:user@example.com|

+------------------+-----------------------------+--------------------------+

API

כדי לאחזר את המדיניות הנוכחית, קוראים לשיטת tables.getIamPolicy.

Go

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Goהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Go API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

IAM().Policy() של המשאב. אחר כך קוראים לפונקציה Roles() כדי לקבל את מדיניות הגישה לטבלה או לתצוגה.

Java

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Javaהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Java API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Node.js

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Node.jsהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Node.js API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Table#getIamPolicy().

פרטי מדיניות הגישה זמינים באובייקט המדיניות שמוחזר.

ביטול הגישה לטבלה או לתצוגה

כדי לבטל את הגישה לטבלה או לתצוגה, בוחרים אחת מהאפשרויות הבאות:

המסוף

עוברים לדף BigQuery.

בחלונית הימנית, לוחצים על כלי הניתוחים:

בחלונית Explorer, מרחיבים את הפרויקט, לוחצים על Datasets ואז בוחרים מערך נתונים.

לוחצים על סקירה כללית > טבלאות, ואז לוחצים על טבלה או תצוגה.

בחלונית הפרטים, לוחצים על שיתוף > ניהול הרשאות.

בתיבת הדו-שיח שיתוף, מרחיבים את חשבון המשתמש שרוצים לבטל את הגישה שלו.

לוחצים על מחיקה.

בתיבת הדו-שיח Remove role from principal? (הסרת תפקיד מחשבון ראשי?), לוחצים על Remove (הסרה).

כדי לחזור לטבלה או להציג פרטים, לוחצים על סגירה.

SQL

כדי להסיר מפרינציפלים את הגישה לטבלאות או לתצוגות, משתמשים בהצהרת REVOKE DCL:

במסוף Cloud de Confiance , עוברים לדף BigQuery.

מזינים את ההצהרה הבאה בעורך השאילתות:

REVOKE `ROLE_LIST` ON RESOURCE_TYPE RESOURCE_NAME FROM "USER_LIST"

מחליפים את מה שכתוב בשדות הבאים:

-

ROLE_LIST: תפקיד או רשימה של תפקידים מופרדים בפסיקים שרוצים לבטל

RESOURCE_TYPE: סוג המשאב שממנו בוטל התפקידהערכים הנתמכים כוללים את

TABLE, VIEW, MATERIALIZED VIEWוEXTERNAL TABLE.-

RESOURCE_NAME: שם המשאב שרוצים לבטל את ההרשאה לגביו

USER_LIST: רשימה מופרדת בפסיקים של משתמשים שהתפקידים שלהם יבוטלורשימת הפורמטים התקינים זמינה במאמר

user_list.

-

לוחצים על הפעלה.

מידע נוסף על הרצת שאילתות זמין במאמר הרצת שאילתה אינטראקטיבית.

בדוגמה הבאה מבוטלת ההרשאה לתפקיד BigQuery Data Owner ב-myTable:

REVOKE `roles/bigquery.dataOwner`

ON TABLE `myProject`.myDataset.myTable

FROM "group:group@example.com", "serviceAccount:user@myproject.s3ns.iam.gserviceaccount.com"

BQ

-

In the Cloud de Confiance console, activate Cloud Shell.

At the bottom of the Cloud de Confiance console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

כדי לבטל את הגישה לטבלה או לתצוגה, משתמשים בפקודה

bq remove-iam-policy-binding:bq remove-iam-policy-binding --member=MEMBER_TYPE:MEMBER --role=ROLE --table=true RESOURCE

מחליפים את מה שכתוב בשדות הבאים:

- MEMBER_TYPE: סוג החבר, כמו

user,group,serviceAccountאוdomain - MEMBER: כתובת האימייל או שם הדומיין של החבר

- ROLE: התפקיד שרוצים לבטל לחבר

- RESOURCE: השם של הטבלה או התצוגה שרוצים לעדכן את המדיניות שלהן

- MEMBER_TYPE: סוג החבר, כמו

כדי לאחזר את המדיניות הנוכחית, קוראים לשיטת

tables.getIamPolicy.עורכים את המדיניות כדי להסיר חברים או קישורים, או את שניהם. במאמר בנושא מדיניות מפורט הפורמט הנדרש למדיניות.

מתקשרים אל

tables.setIamPolicyכדי לכתוב את המדיניות המעודכנת.

API

Go

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Goהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Go API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

policy.Remove().

אחר כך קוראים לפונקציה IAM().SetPolicy() כדי לשמור את השינויים במדיניות הגישה לטבלה או לתצוגה.

Java

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Javaהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Java API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Node.js

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Node.jsהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Node.js API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

לפני שמריצים דוגמאות קוד, צריך להגדיר את משתנה הסביבה GOOGLE_CLOUD_UNIVERSE_DOMAIN לערך s3nsapis.fr.

Table#getIamPolicy().

משנים את המדיניות כדי להסיר את התפקיד או החשבון הראשי הרצויים, ואז מחילים את המדיניות המעודכנת באמצעות השיטה Table#setIamPolicy().

עבודה עם אמצעי בקרת גישה לתרחישים

כדי לשלוח משוב או לבקש תמיכה בנוגע לתכונה הזו, אפשר לשלוח אימייל לכתובת bigquery-security@google.com.

כדי לתת גישה לשגרה, צריך להקצות חשבון משתמש ב-IAM לתפקיד מוגדר מראש או לתפקיד בהתאמה אישית, שקובע מה חשבון המשתמש יכול לעשות עם השגרה. הפעולה הזו נקראת גם צירוף של מדיניות הרשאות למשאב. אחרי שמעניקים גישה, אפשר לראות את אמצעי בקרת הגישה לשגרה, ואפשר לבטל את הגישה לשגרה.

הענקת גישה לתרחיש

כדי להגדיר בקרת גישה פרטנית, אפשר להעניק תפקיד IAM מוגדר מראש או מותאם אישית לרוטינה ספציפית. השגרה מקבלת בירושה גם את אמצעי בקרת הגישה שצוינו ברמת מערך הנתונים וברמות גבוהות יותר. לדוגמה, אם מעניקים לישות את התפקיד 'בעלים של נתונים ב-BigQuery' במערך נתונים, לישות הזו יש גם הרשאות של בעלים של נתונים בשגרות במערך הנתונים.

בוחרים באחת מהאפשרויות הבאות:

המסוף

עוברים לדף BigQuery.

בחלונית הימנית, לוחצים על כלי הניתוחים:

בחלונית Explorer, מרחיבים את הפרויקט, לוחצים על Datasets ואז בוחרים מערך נתונים.

עוברים לכרטיסייה פעולות שגרתיות ולוחצים על פעולה שגרתית.

לוחצים על שיתוף.

לוחצים על הוספת חברים.

בשדה New members, מזינים את שם העיקרון.

ברשימה Select a role, בוחרים תפקיד מוגדר מראש או תפקיד בהתאמה אישית.

לוחצים על Save.

כדי לחזור לפרטי השגרה, לוחצים על סיום.

BQ

-

In the Cloud de Confiance console, activate Cloud Shell.

At the bottom of the Cloud de Confiance console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

כדי לכתוב את פרטי השגרה הקיימת (כולל אמצעי בקרת גישה) לקובץ JSON, משתמשים בפקודה

bq get-iam-policy:bq get-iam-policy \ PROJECT_ID:DATASET.ROUTINE \ > PATH_TO_FILE

מחליפים את מה שכתוב בשדות הבאים:

- PROJECT_ID: מזהה הפרויקט

- DATASET: השם של מערך הנתונים שמכיל את השגרה שרוצים לעדכן

- ROUTINE: השם של המשאב שרוצים לעדכן

- PATH_TO_FILE: הנתיב לקובץ ה-JSON במחשב המקומי

מבצעים שינויים בקטע

bindingsבקובץ ה-JSON. קישור מחבר בין חשבון משתמש אחד או יותר לביןroleיחיד. חשבונות ראשיים יכולים להיות חשבונות משתמשים, חשבונות שירות, קבוצות Google ודומיינים. לדוגמה, הקטעbindingsבקובץ JSON של שגרה ייראה כך:{ "bindings": [ { "role": "roles/bigquery.dataViewer", "members": [ "user:user@example.com", "group:group@example.com", "domain:example.com", ] }, ], "etag": "BwWWja0YfJA=", "version": 1 }

כדי לעדכן את מדיניות הגישה, משתמשים בפקודה

bq set-iam-policy:bq set-iam-policy PROJECT_ID:DATASET.ROUTINE PATH_TO_FILE

כדי לאמת את השינויים בבקרת הגישה, משתמשים שוב בפקודה

bq get-iam-policyבלי לכתוב את המידע לקובץ:bq get-iam-policy --format=prettyjson \\ PROJECT_ID:DATASET.ROUTINE

כדי לאחזר את המדיניות הנוכחית, קוראים לשיטת

routines.getIamPolicy.עורכים את המדיניות כדי להוסיף חשבונות ראשיים, קישורים או את שניהם. במאמר בנושא מדיניות מפורט הפורמט הנדרש למדיניות.

מבצעים קריאה אל

routines.setIamPolicyכדי לכתוב את המדיניות המעודכנת.

API

תפקידים מוגדרים מראש שמעניקים גישה לשגרה

כדי להגדיר בקרת גישה פרטנית, אפשר להעניק תפקיד IAM מוגדר מראש או מותאם אישית לרוטינה ספציפית. השגרה מקבלת בירושה גם את אמצעי בקרת הגישה שצוינו ברמת מערך הנתונים וברמות גבוהות יותר. לדוגמה, אם מעניקים לחשבון משתמש את התפקיד 'בעלים של נתונים' במערך נתונים, לחשבון המשתמש הזה יש גם הרשאות 'בעלים של נתונים' לגבי השגרה במערך הנתונים, באמצעות ירושה.

לתפקידים המוגדרים מראש הבאים ב-IAM יש הרשאות לשימוש בשגרה.

| תפקיד | תיאור |

|---|---|

בעלים של נתונים ב-BigQuery

(roles/bigquery.dataOwner) |

אם מקצים את התפקיד הזה לרובוט, הוא מקבל את ההרשאות הבאות:

לא מומלץ להעניק את התפקיד 'בעל הנתונים' ברמת השגרה. התפקיד 'עריכת נתונים' מעניק גם את כל ההרשאות לרוטינה, והוא תפקיד עם פחות הרשאות. |

BigQuery Data Editor

(roles/bigquery.dataEditor) |

אם מקצים את התפקיד הזה לרובוט, הוא מקבל את ההרשאות הבאות:

|

BigQuery Data Viewer

(roles/bigquery.dataViewer) |

אם מקצים את התפקיד הזה לרובוט, הוא מקבל את ההרשאות הבאות:

|

BigQuery Metadata Viewer (צפייה במטא-נתונים של BigQuery)

(roles/bigquery.metadataViewer) |

אם מקצים את התפקיד הזה לרובוט, הוא מקבל את ההרשאות הבאות:

|

הרשאות לרוטינות

רוב ההרשאות שמתחילות ב-bigquery.routines חלות ברמת התרחיש.

bigquery.routines.create וגם bigquery.routines.list כדי ליצור ולרשום שגרות, צריך להעניק הרשאות bigquery.routines.create ו-bigquery.routines.list לתפקיד במאגר האב – מערך הנתונים.

בטבלה הבאה מפורטות כל ההרשאות לשימוש בשגרה, והמשאב ברמה הנמוכה ביותר שאליו אפשר להעניק אותן.

| הרשאה | משאב | תיאור |

|---|---|---|

bigquery.routines.create |

קבוצת הנתונים | יוצרים תרחיש במערך הנתונים. כדי להריץ משימת שאילתה שמכילה הצהרת CREATE FUNCTION, נדרשת גם ההרשאה bigquery.jobs.create. |

bigquery.routines.delete |

תרחיש | מחיקת תרחיש. |

bigquery.routines.get |

תרחיש | הפניה לתרחיש שמישהו אחר יצר. כדי להריץ שאילתה שמתייחסת לשגרה, צריך גם את ההרשאה bigquery.jobs.create, וגם הרשאה לגשת לכל המשאבים שהשגרה מתייחסת אליהם, כמו טבלאות או תצוגות. |

bigquery.routines.list |

קבוצת הנתונים | להציג רשימה של תרחישים במערך הנתונים ולהציג מטא-נתונים של תרחישים. |

bigquery.routines.update |

תרחיש | עדכון ההגדרות והמטא-נתונים של שגרות. |

bigquery.routines.getIamPolicy |

תרחיש | קבלת אמצעי בקרה לגישה לשגרה. |

bigquery.routines.setIamPolicy |

תרחיש | מגדירים את אמצעי בקרת הגישה לתרחיש. |

איך בודקים את אמצעי בקרת הגישה לשגרה

כדי לראות את אמצעי בקרת הגישה לשגרה, בוחרים באחת מהאפשרויות הבאות:

המסוף

עוברים לדף BigQuery.

בחלונית הימנית, לוחצים על כלי הניתוחים:

בחלונית Explorer, מרחיבים את הפרויקט, לוחצים על Datasets ואז בוחרים מערך נתונים.

עוברים לכרטיסייה פעולות שגרתיות ולוחצים על פעולה שגרתית.

לוחצים על שיתוף.

אמצעי בקרת הגישה של השגרה מופיעים בחלונית שיתוף.

BQ

הפקודה bq get-iam-policy לא תומכת בהצגת אמצעי בקרת גישה בשגרה.

SQL

בתצוגה INFORMATION_SCHEMA.OBJECT_PRIVILEGES לא מוצגים אמצעי בקרה לגישה לשגרה.

API

כדי לאחזר את המדיניות הנוכחית, קוראים לשיטת routines.getIamPolicy.

ביטול הגישה לשגרה

כדי לבטל את הגישה לשגרה, בוחרים באחת מהאפשרויות הבאות:

המסוף

עוברים לדף BigQuery.

בחלונית הימנית, לוחצים על כלי הניתוחים:

בחלונית Explorer, מרחיבים את הפרויקט, לוחצים על Datasets ואז בוחרים מערך נתונים.

עוברים לכרטיסייה פעולות שגרתיות ולוחצים על פעולה שגרתית.

בחלונית הפרטים, לוחצים על שיתוף > הרשאות.

בתיבת הדו-שיח Routine Permissions, מרחיבים את חשבון המשתמש שרוצים לבטל את הגישה שלו.

לוחצים על הסרת גורם מרכזי.

בתיבת הדו-שיח Remove role from principal? (הסרת תפקיד מחשבון ראשי?), לוחצים על Remove (הסרה).

לוחצים על Close.

BQ

-

In the Cloud de Confiance console, activate Cloud Shell.

At the bottom of the Cloud de Confiance console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

כדי לכתוב את פרטי השגרה הקיימת (כולל אמצעי בקרת גישה) לקובץ JSON, משתמשים בפקודה

bq get-iam-policy:bq get-iam-policy --routine PROJECT_ID:DATASET.ROUTINE > PATH_TO_FILE

מחליפים את מה שכתוב בשדות הבאים:

- PROJECT_ID: מזהה הפרויקט

- DATASET: השם של מערך הנתונים שמכיל את הפרוצדורה שרוצים לעדכן

- ROUTINE: השם של המשאב שרוצים לעדכן

- PATH_TO_FILE: הנתיב לקובץ ה-JSON במחשב המקומי

בקובץ המדיניות, הערך של

versionנשאר1. המספר הזה מתייחס לגרסת הסכימה של מדיניות IAM, ולא לגרסת המדיניות. הערך שלetagvalue הוא מספר הגרסה של המדיניות.מבצעים שינויים בקטע

accessבקובץ ה-JSON. אפשר להסיר כל אחת מהרשומות שלspecialGroup:projectOwners,projectWriters,projectReadersו-allAuthenticatedUsers. אפשר גם להסיר את האפליקציות הבאות:userByEmail,groupByEmailו-domain.לדוגמה, הקטע

accessבקובץ JSON של שגרה ייראה כך:{ "bindings": [ { "role": "roles/bigquery.dataViewer", "members": [ "user:user@example.com", "group:group@example.com", "domain:google.com", ] }, ], "etag": "BwWWja0YfJA=", "version": 1 }

כדי לעדכן את מדיניות הגישה, משתמשים בפקודה

bq set-iam-policy:bq set-iam-policy --routine PROJECT_ID:DATASET.ROUTINE PATH_TO_FILE

כדי לאמת את השינויים בבקרת הגישה, משתמשים שוב בפקודה

get-iam-policyבלי לכתוב את המידע לקובץ:bq get-iam-policy --routine --format=prettyjson PROJECT_ID:DATASET.ROUTINE

כדי לאחזר את המדיניות הנוכחית, קוראים לשיטת

routines.getIamPolicy.עורכים את המדיניות כדי להוסיף חשבונות ראשיים או קישורים, או גם וגם. במאמר בנושא מדיניות מפורט הפורמט הנדרש למדיניות.

API

הצגת אמצעי בקרת גישה שעברו בירושה למשאב

אפשר לבדוק את תפקידי ה-IAM שהועברו בירושה למשאב באמצעות ממשק המשתמש באינטרנט של BigQuery. כדי לראות את ההעברה במסוף, צריך הרשאות מתאימות. כדי לבדוק את ההורשה של מערך נתונים, טבלה, תצוגה או שגרה:

במסוף Cloud de Confiance , עוברים לדף BigQuery.

בחלונית הימנית, לוחצים על כלי הניתוחים:

בחלונית Explorer, מרחיבים את הפרויקט, לוחצים על Datasets ובוחרים מערך נתונים, או בוחרים טבלה, תצוגה או שגרה במערך הנתונים.

לוחצים על שיתוף > ניהול הרשאות.

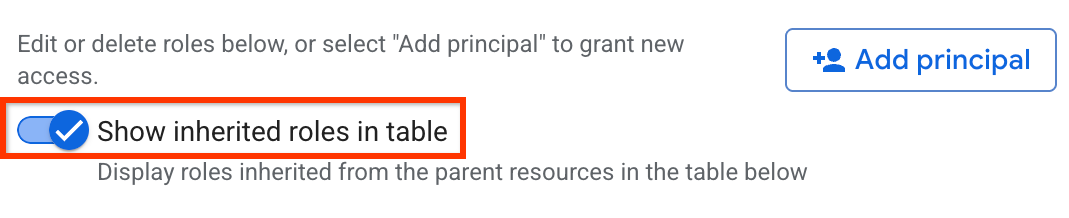

מוודאים שהאפשרות הצגת תפקידים שעברו בירושה בטבלה מופעלת.

מרחיבים תפקיד בטבלה.

בעמודה Inheritance, הסמל המשושה מציין אם התפקיד עבר בירושה ממשאב הורה.

דחיית הגישה למשאב

כללי מדיניות הדחייה ב-IAM מאפשרים לכם להגדיר שכבות הגנה על הגישה למשאבי BigQuery. אפשר להגדיר כללי דחייה שמונעים מחשבונות משתמשים מסוימים להשתמש בהרשאות מסוימות, ללא קשר לתפקידים שהוקצו להם.

למידע על דרכים ליצור, לעדכן ולמחוק כללי מדיניות דחייה, אפשר לעיין במאמר דחיית הגישה למשאבים.

מקרים מיוחדים

כדאי לשקול את התרחישים הבאים כשיוצרים כללי מדיניות דחייה ב-IAM לגבי כמה הרשאות ב-BigQuery:

גישה למשאבים מורשים (תצוגות, שגרות, מערכי נתונים או פרוצדורות מאוחסנות) מאפשרת לכם ליצור, להסיר או לשנות טבלה, וגם לקרוא ולשנות את נתוני הטבלה, גם אם אין לכם הרשאה ישירה לבצע את הפעולות האלה. היא יכולה גם לקבל נתוני מודל או מטא-נתונים ולהפעיל פרוצדורות מאוחסנות אחרות בטבלה הבסיסית. היכולת הזו מרמזת שלמשאבים המורשים יש את ההרשאות הבאות:

bigquery.tables.getbigquery.tables.listbigquery.tables.getDatabigquery.tables.updateDatabigquery.tables.createbigquery.tables.deletebigquery.routines.getbigquery.routines.listbigquery.datasets.getbigquery.models.getDatabigquery.models.getMetadata

כדי לדחות את הגישה למשאבים המורשים האלה, מוסיפים אחד מהערכים הבאים לשדה

deniedPrincipalכשיוצרים את מדיניות הדחייה:ערך תרחיש לדוגמה principalSet://goog/public:allחסימה של כל הגורמים, כולל משאבים מורשים. principalSet://bigquery.googleapis.com/projects/PROJECT_NUMBER/*חסימה של כל המשאבים המורשים ב-BigQuery בפרויקט שצוין. PROJECT_NUMBERהוא מזהה ייחודי שנוצר באופן אוטומטי לפרויקט מסוגINT64.כדי להחריג חשבונות משתמשים מסוימים מכלל מדיניות הדחייה, מציינים את החשבונות האלה בשדה

exceptionPrincipalsשל מדיניות הדחייה. לדוגמה,exceptionPrincipals: "principalSet://bigquery.googleapis.com/projects/1234/*".מערכת BigQuery שומרת במטמון את תוצאות השאילתות של בעלי המשימה למשך 24 שעות, והם יכולים לגשת אליהן בלי הרשאת

bigquery.tables.getDataבטבלה שמכילה את הנתונים. לכן, הוספת מדיניות דחייה ב-IAM להרשאהbigquery.tables.getDataלא חוסמת את הגישה לתוצאות שנשמרו במטמון עבור בעלי המשימה עד שתוקף המטמון יפוג. כדי לחסום את הגישה של בעלי המשימות לתוצאות שנשמרו במטמון, צריך ליצור מדיניות דחייה נפרדת בהרשאהbigquery.jobs.create.כדי למנוע גישה לא מכוונת לנתונים כשמשתמשים במדיניות דחייה כדי לחסום פעולות קריאת נתונים, מומלץ גם לבדוק ולבטל מינויים קיימים במערך הנתונים.

כדי ליצור מדיניות דחייה ב-IAM לצפייה באמצעי בקרת הגישה למערך נתונים, צריך לדחות את ההרשאות הבאות:

bigquery.datasets.getbigquery.datasets.getIamPolicy

כדי ליצור מדיניות דחייה ב-IAM לעדכון אמצעי בקרת הגישה של מערך נתונים, צריך לדחות את ההרשאות הבאות:

bigquery.datasets.updatebigquery.datasets.setIamPolicy

המאמרים הבאים

projects.testIamPermissionsכאן מוסבר איך משתמשים בשיטה כדי לבדוק את גישת חשבון למטרות בדיקה למשאב.